Threat Intelligence: Memahami Musuh untuk Memenangkan Pertempuran Keamanan Siber

Di era digital yang serba terhubung ini, ancaman siber menjadi semakin kompleks dan canggih. Organisasi di seluruh dunia menghadapi serangan yang terus berkembang, mulai dari malware yang merusak hingga kampanye phishing yang menipu. Dalam menghadapi lanskap ancaman yang dinamis ini, Threat Intelligence (TI) muncul sebagai senjata penting dalam gudang senjata keamanan siber.

Apa Itu Threat Intelligence?

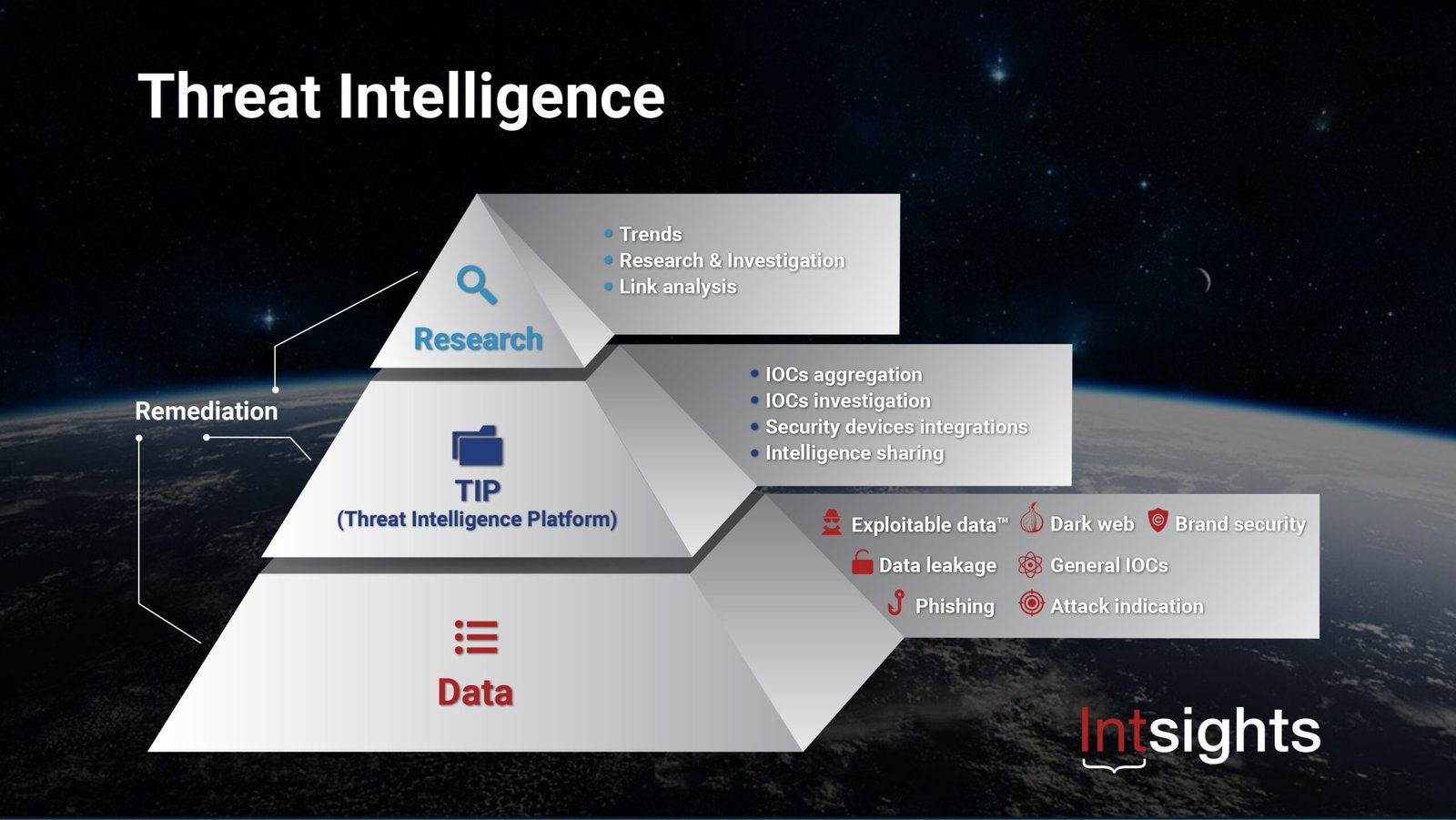

Threat Intelligence adalah informasi berbasis bukti tentang ancaman yang ada atau yang akan datang yang dapat membahayakan aset organisasi. Informasi ini dikumpulkan, diproses, dan dianalisis untuk memberikan pemahaman yang mendalam tentang pelaku ancaman, motif mereka, kemampuan mereka, dan indikator kompromi (IOC) yang terkait dengan aktivitas jahat mereka.

Mengapa Threat Intelligence Penting?

Threat Intelligence memungkinkan organisasi untuk beralih dari pendekatan reaktif terhadap keamanan siber menjadi pendekatan proaktif dan berbasis risiko. Dengan memahami ancaman yang dihadapi, organisasi dapat:

- Mengantisipasi Serangan: TI membantu mengidentifikasi potensi ancaman sebelum mereka menyerang, memungkinkan organisasi untuk mengambil langkah-langkah pencegahan yang tepat.

- Memprioritaskan Sumber Daya: TI memungkinkan organisasi untuk fokus pada ancaman yang paling relevan dan berbahaya, mengoptimalkan alokasi sumber daya keamanan.

- Meningkatkan Deteksi: TI menyediakan IOC yang dapat digunakan untuk meningkatkan kemampuan deteksi ancaman dan mengurangi waktu yang dibutuhkan untuk mengidentifikasi serangan.

- Memperkuat Respons: TI membantu organisasi merespons insiden keamanan dengan lebih cepat dan efektif, meminimalkan kerusakan dan biaya yang terkait dengan serangan.

- Membuat Keputusan yang Lebih Baik: TI memberikan informasi yang dibutuhkan untuk membuat keputusan yang lebih baik tentang investasi keamanan, strategi mitigasi risiko, dan kebijakan keamanan.

Jenis-Jenis Threat Intelligence

Threat Intelligence dapat diklasifikasikan ke dalam beberapa jenis berdasarkan audiens target dan tujuan penggunaannya:

- Strategic Threat Intelligence: Memberikan gambaran tingkat tinggi tentang lanskap ancaman secara keseluruhan, tren ancaman, dan implikasi bisnis. Ditujukan untuk eksekutif dan pembuat keputusan.

- Tactical Threat Intelligence: Berfokus pada taktik, teknik, dan prosedur (TTP) yang digunakan oleh pelaku ancaman. Ditujukan untuk tim keamanan siber yang bertanggung jawab untuk mendeteksi dan merespons insiden.

- Technical Threat Intelligence: Menyediakan detail teknis tentang ancaman, seperti IOC, malware signatures, dan kerentanan. Ditujukan untuk analis keamanan dan insinyur yang bertanggung jawab untuk menerapkan kontrol keamanan.

- Operational Threat Intelligence: Memberikan wawasan tentang operasi spesifik pelaku ancaman, seperti target mereka, motivasi mereka, dan sumber daya yang mereka gunakan. Ditujukan untuk tim keamanan yang terlibat dalam perburuan ancaman dan investigasi insiden.

Sumber-Sumber Threat Intelligence

Threat Intelligence dapat diperoleh dari berbagai sumber, baik internal maupun eksternal:

- Sumber Internal:

- Log keamanan

- Data insiden

- Analisis malware

- Laporan kerentanan

- Sumber Eksternal:

- Vendor Threat Intelligence

- Komunitas keamanan siber

- Laporan pemerintah

- Media sosial

- Dark web

Siklus Hidup Threat Intelligence

Threat Intelligence adalah proses berkelanjutan yang melibatkan beberapa tahap:

- Perencanaan: Menentukan kebutuhan informasi dan tujuan TI.

- Pengumpulan: Mengumpulkan data dari berbagai sumber.

- Pemrosesan: Membersihkan, memvalidasi, dan mengorganisasikan data.

- Analisis: Menganalisis data untuk mengidentifikasi tren, pola, dan wawasan.

- Diseminasi: Menyebarkan informasi yang relevan kepada pemangku kepentingan yang tepat.

- Umpan Balik: Mengumpulkan umpan balik tentang kualitas dan kegunaan TI untuk meningkatkan proses di masa mendatang.

Implementasi Threat Intelligence yang Efektif

Untuk menerapkan Threat Intelligence yang efektif, organisasi perlu mempertimbangkan hal-hal berikut:

- Tetapkan Tujuan yang Jelas: Tentukan apa yang ingin dicapai dengan TI dan bagaimana TI akan digunakan untuk meningkatkan keamanan.

- Pilih Sumber yang Tepat: Pilih sumber TI yang relevan dengan kebutuhan organisasi dan dapat diandalkan.

- Investasikan dalam Teknologi yang Tepat: Gunakan platform TI dan alat analisis yang dapat membantu mengumpulkan, memproses, dan menganalisis data ancaman.

- Bangun Tim yang Terampil: Bentuk tim analis keamanan yang memiliki keterampilan dan pengetahuan yang dibutuhkan untuk mengelola dan menganalisis TI.

- Integrasikan TI dengan Sistem Keamanan: Integrasikan TI dengan sistem keamanan yang ada, seperti SIEM, firewall, dan sistem deteksi intrusi.

- Otomatiskan Proses: Otomatiskan tugas-tugas rutin, seperti pengumpulan data dan analisis, untuk meningkatkan efisiensi.

- Bagikan Informasi: Bagikan informasi ancaman dengan organisasi lain dan komunitas keamanan siber untuk meningkatkan kesadaran dan kolaborasi.

Tantangan dalam Implementasi Threat Intelligence

Implementasi Threat Intelligence dapat menghadapi beberapa tantangan:

- Kelebihan Informasi: Jumlah data ancaman yang tersedia dapat sangat banyak, sehingga sulit untuk memilah-milah informasi yang relevan dan berguna.

- Kualitas Data: Kualitas data ancaman dapat bervariasi, dan beberapa sumber mungkin tidak dapat diandalkan.

- Kurangnya Keterampilan: Menganalisis data ancaman membutuhkan keterampilan dan pengetahuan khusus, yang mungkin sulit ditemukan.

- Integrasi: Mengintegrasikan TI dengan sistem keamanan yang ada dapat menjadi kompleks dan memakan waktu.

- Biaya: Implementasi TI dapat menjadi mahal, terutama jika organisasi memilih untuk menggunakan vendor TI komersial.

Kesimpulan

Threat Intelligence adalah komponen penting dari strategi keamanan siber yang efektif. Dengan memahami ancaman yang dihadapi, organisasi dapat mengambil langkah-langkah pencegahan yang tepat, meningkatkan kemampuan deteksi, dan merespons insiden dengan lebih cepat dan efektif. Meskipun implementasi TI dapat menghadapi beberapa tantangan, manfaatnya jauh lebih besar daripada biayanya. Dengan investasi yang tepat dalam teknologi, keterampilan, dan proses, organisasi dapat memanfaatkan TI untuk memenangkan pertempuran keamanan siber dan melindungi aset mereka dari ancaman yang terus berkembang.